Ein Hash in der Blockchain ist eine eindeutige alphanumerische Zeichenfolge, die von einem kryptografischen Algorithmus aus Transaktionsdaten erzeugt wird. Er fungiert als “Fingerabdruck”, der die Transaktionsdaten eindeutig identifiziert. Dieser Hash-Wert ist nicht nur eine einfache Kennzeichnung, sondern spielt eine entscheidende Rolle bei der Wahrung der Integrität und Sicherheit von Informationen. Warum ist das so wichtig? Die Antwort liegt in der Natur des Hashings: Jede Veränderung der Originaldaten führt zu einem völlig anderen Hash.

Geschichte und Ursprünge der Hash-Funktion

Das Konzept der Hash-Funktionen als Mittel zur Zusammenfassung von Daten auf einzigartige Weise hat seine Grundlagen in der Entwicklung der Computertechnik und der Kryptographie im Laufe der Geschichte. Der Gedanke, Informationen in eindeutigen Codes zu verdichten, ist zwar so alt wie die Schrift selbst, aber die ersten Ansätze dessen, was wir heute als moderne Hash-Funktionen kennen, entstanden in den 1950er und 1960er Jahren.

Das Zeitalter der Großrechner:

- In den 1950er und 1960er Jahren, mit dem Aufkommen von Großrechnern, erforschten Informatiker effizientere Möglichkeiten zur Verwaltung und Bearbeitung großer Datenmengen.

- Hash-Funktionen fanden ihren ersten Einsatz in der Datenverwaltung und ermöglichten die schnelle Suche und den Abruf von Informationen in neuen Computerumgebungen.

Entwicklungen in der Kryptographie:

- Als die moderne Kryptographie Gestalt annahm, fanden Hash-Funktionen einen neuen Zweck in der Datensicherheit.

- Merkle-Damgårds bahnbrechende Arbeit in den 1970er Jahren legte den Grundstein für die Konstruktion von kryptographischen Hash-Funktionen und unterstrich deren Bedeutung für die Informationssicherheit.

MD5 und SHA-1: Der Aufstieg der Hash-Algorithmen:

- In den 1990er Jahren wurden MD5 (Message Digest Algorithm 5) und SHA-1 (Secure Hash Algorithm 1) zu den am häufigsten verwendeten Hash-Algorithmen.

- MD5 erwies sich trotz seiner anfänglichen Popularität als anfällig für Kollisionen, was zur Entwicklung von sichereren Algorithmen wie SHA-2 führte.

Kontinuierliche Entwicklung mit SHA-2 und SHA-3:

- Mit SHA-2, das 2001 eingeführt wurde, wurden sicherere und angriffsresistentere Varianten eingeführt.

- SHA-3, das 2012 ausgewählt wurde, zeichnete sich durch sein auf dem Schwammprinzip basierendes Design aus, das eine robuste und neuartige Alternative darstellt.

Auf dem Weg in die Zukunft: Aktuelle Entwicklungen und aufkommende Trends:

- Heute liegt der Schwerpunkt auf belastbaren und anpassungsfähigen Quanten-Hashing-Algorithmen, da das Quanten-Computing immer weiter voranschreitet.

- Projekte wie BLAKE3 erforschen effizientere und schnellere Implementierungen, um den Anforderungen der zunehmenden digitalen Komplexität gerecht zu werden.

Wie ein Hash im Blockchain-Kontext funktioniert

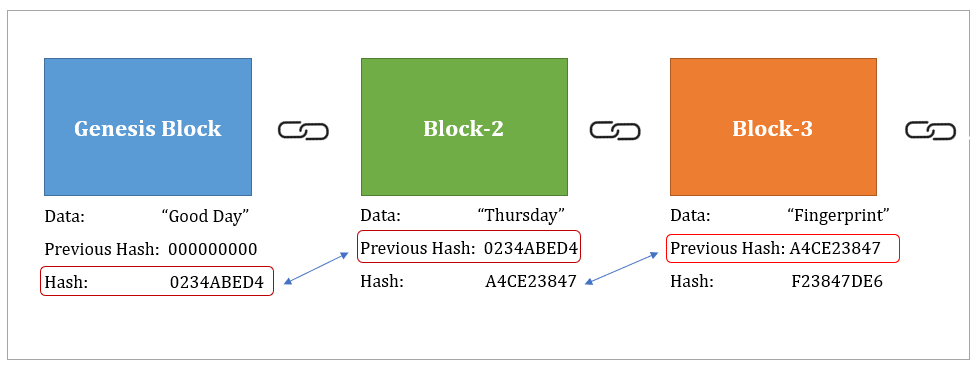

Im Blockchain-Ökosystem ist die Rolle des Hashings von grundlegender Bedeutung, um die Unveränderlichkeit und Authentizität von Transaktionen zu gewährleisten. Wenn eine Transaktion eingeleitet wird, werden wesentliche Daten, wie die Identifizierung des Absenders, des Empfängers und des überwiesenen Betrags, einem bestimmten Hash-Algorithmus unterzogen.

Dieser Algorithmus, der oft auf sicheren kryptographischen Funktionen basiert, erzeugt einen eindeutigen Hash, der als eine Art “digitale Signatur” für die betreffende Transaktion dient. Dieser Hash wird zu einer eindeutigen Kennung, die alle relevanten Transaktionsinformationen in einer scheinbar zufälligen alphanumerischen Zeichenfolge zusammenfasst.

Die wahre Magie geschieht, wenn dieser Hash in die Blockchain aufgenommen wird. Jeder Block enthält nicht nur die Details der Transaktion selbst, sondern auch den Hash des vorherigen Blocks. Durch diese Verkettung von einem Block zum nächsten entsteht eine Struktur, die “Blockchain” genannt wird. Bei diesem Verfahren hängt der Hash-Wert jedes Blocks vom Inhalt des vorherigen Blocks und des Blocks selbst ab, wodurch eine unknackbare Verbindung zwischen allen Blöcken in der Kette entsteht.

Die Unveränderlichkeit der Blockchain und die Resistenz gegen Manipulationen

Die sequentielle Verbindung von Blöcken durch Hashes hat erhebliche Auswirkungen auf die Sicherheit der Blockchain. Wenn jemand versucht, die Transaktionsdaten in einem bestimmten Block zu ändern, ändert sich der zugehörige Hash vollständig. Da dieser Hash Teil des nächsten Blocks ist und so weiter, würde jeder Manipulationsversuch nicht nur den betreffenden Block, sondern die gesamte Blockchain betreffen.

Diese Verflechtung macht die Manipulation einer Transaktion extrem schwierig und nachweisbar. Damit es einem Angreifer gelingt, eine Transaktion zu ändern, müsste er den Hash dieses Blocks und aller nachfolgenden Blöcke neu berechnen. In einem dezentralisierten Netzwerk, in dem mehrere Teilnehmer Kopien der Kette unterhalten, wird die Entdeckung solcher Manipulationen praktisch unmöglich, was eine zusätzliche Ebene der Sicherheit und Zuverlässigkeit bei Blockchain-Transaktionen bietet.

Hash Unumkehrbarkeit: Absoluter Schutz

Das Herzstück der Blockchain-Sicherheit und der digitalen Transaktionen ist die entscheidende Eigenschaft der Unumkehrbarkeit, die mit Hashes verbunden ist. Unumkehrbarkeit bedeutet, dass es nach dem Hashing der Originaldaten einer Transaktion unmöglich ist, die Originaldaten aus dem Hash zu rekonstruieren. Dieser Grundsatz ist unerlässlich, um die Integrität von Informationen zu gewährleisten und Manipulationsversuche zu verhindern.

Wenn ein Hash aus Transaktionsdaten generiert wird, führt jede noch so kleine Änderung an diesen Daten zu einem völlig anderen Hash. Die Unumkehrbarkeit des Prozesses verhindert, dass ein Angreifer in umgekehrter Richtung arbeiten kann, d.h. ausgehend vom Hash zu den Originaldaten gelangt. Dies ist wichtig, um unbefugte Änderungen an den in der Blockchain gespeicherten Informationen zu verhindern.

Praktische Veranschaulichung:

Um diese Eigenschaft zu veranschaulichen, stellen wir uns eine Transaktion in der Blockchain als ein Gemälde vor. Die ursprünglichen Transaktionsdaten sind wie die einzelnen Pinselstriche, aus denen die Farbe besteht. Der resultierende Hash wäre in diesem Fall so, als würde man das gesamte Gemälde fotografieren. Wenn jemand versucht, auch nur einen einzigen Strich des Gemäldes zu verändern, wird sich das resultierende Foto oder Hash drastisch verändern.

Angenommen, jemand versucht, den Betrag der in einer Transaktion übertragenen Kryptowährungen zu ändern. Dabei verändern sie die Originaldaten und erzeugen so einen neuen Hash. Da der Hash jedoch mit dem Block verknüpft ist und sich auf alle nachfolgenden Blöcke auswirkt, wird das Netzwerk die Diskrepanz zwischen dem gespeicherten Hash und dem neu berechneten Hash sofort erkennen. Diese frühzeitige Erkennung und die Unmöglichkeit, den Hash in die Originaldaten zurückzuverwandeln, wirken wie ein unflexibler Schutzschild gegen böswillige Manipulationen.

Stärkung der globalen Sicherheit:

Die Unumkehrbarkeit von Hashes ist nicht nur ein technisches Merkmal, sondern eine solide Grundlage für das Vertrauen in Transaktionen. Indem sichergestellt wird, dass jede Änderung einen neuen Hash erzeugt, der einmalig ist und nicht rückgängig gemacht werden kann, wird eine robuste Barriere gegen Informationsverfälschung in einer dezentralen Umgebung geschaffen. Diese Funktion erhöht nicht nur die Sicherheit der Blockchain, sondern stärkt auch das Vertrauen in die Integrität digitaler Transaktionen in der riesigen und sich wandelnden Landschaft der neuen Technologien.

Hashes in Smart Contracts: Sichere Automatisierung

Die Integration von Hash-Funktionen in Smart Contracts stellt einen bedeutenden Fortschritt in der Automatisierung und Sicherheit innerhalb des Blockchain-Ökosystems dar. Diese Verträge, die für die Ausführung dezentraler Vereinbarungen unerlässlich sind, nutzen das einzigartige Eigentum an Hashes, um die Integrität und nahtlose Ausführung vordefinierter Bedingungen zu gewährleisten.

Bei einem intelligenten Vertrag müssen die vereinbarten Bedingungen verifiziert und durchgesetzt werden. Die Hashes kommen ins Spiel, indem sie die Bedingungen und Details des Vertrags eindeutig und sicher darstellen. Durch die Generierung eines Hashwerts aus diesen Bedingungen würde jede Änderung des Vertrags zu einer drastischen Veränderung des Hashwerts führen, wodurch das Netzwerk auf mögliche Manipulationen aufmerksam gemacht würde.

Praktische Beispiele:

- Identitätsüberprüfung:

- In Smart Contracts, die finanzielle Transaktionen beinhalten, werden Hashes verwendet, um die Identität der beteiligten Parteien zu garantieren. Identitätsinformationen können gehasht und in der Blockchain gespeichert werden, was eine sichere und private Methode der Verifizierung ermöglicht.

- Bedingung für die Zahlung:

- Bei Verträgen, die Zahlungen beinhalten, wird ein Hash des Betrags und der Zahlungsbedingungen in der Blockchain gespeichert. Wenn die festgelegten Bedingungen erfüllt sind, wird der Vertrag automatisch ausgeführt und die Zahlung wird sicher und ohne Zwischenhändler freigegeben.

- Liefermanagement:

- In Verträgen, die sich auf die Lieferkette beziehen, können Hashes die Details der Kette darstellen, wie z.B. die Herkunft der Produkte oder das Lieferdatum. Jede Änderung dieser Angaben erzeugt einen neuen Hash, wodurch die Transparenz und Integrität der Informationen gewährleistet wird.

Die Geschichte und Anwendung von Hash-Funktionen in der Blockchain offenbart ein wesentliches Werkzeug, das sich zu einer grundlegenden Rolle für die Sicherheit, Integrität und Effizienz von digitalen Transaktionen entwickelt hat.