Um hash na blockchain é uma cadeia alfanumérica única gerada por um algoritmo criptográfico a partir de dados de transação. Funciona como uma “impressão digital” que identifica de forma única a informação da transação. Este valor hash, longe de ser uma simples etiqueta, desempenha um papel crucial na preservação da integridade e segurança da informação. Porque é que isto é tão importante? A resposta está na natureza intrínseca do hashing: qualquer modificação nos dados originais resultará num hash completamente diferente.

História e origens da função Hash

O conceito de funções de hash, como forma de resumir dados de uma forma única, tem os seus fundamentos na evolução da computação e da criptografia ao longo da história. Embora a noção de condensar informação em códigos únicos seja tão antiga como a própria escrita, os primeiros vislumbres do que hoje conhecemos como funções hash modernas surgiram nas décadas de 1950 e 1960.

A era dos computadores mainframe:

- Nas décadas de 1950 e 1960, com o advento dos computadores mainframe, os cientistas informáticos exploraram formas mais eficientes de gerir e manipular grandes conjuntos de dados.

- As funções de hash encontraram os seus primeiros objectivos na gestão de dados, permitindo a pesquisa e a recuperação rápidas de informações em ambientes computacionais emergentes.

Evolução da criptografia:

- Quando a criptografia moderna começou a tomar forma, as funções hash encontraram um novo objetivo na segurança dos dados.

- O trabalho seminal de Merkle-Damgård na década de 1970 lançou as bases para a construção de funções hash criptográficas, destacando a sua importância na segurança da informação.

MD5 e SHA-1: A ascensão dos algoritmos de hash:

- Na década de 1990, o MD5 (Message Digest Algorithm 5) e o SHA-1 (Secure Hash Algorithm 1) tornaram-se os algoritmos de hashing mais utilizados.

- O MD5, apesar da sua popularidade inicial, provou ser vulnerável a colisões, o que levou ao desenvolvimento de algoritmos mais seguros, como o SHA-2.

Evolução contínua com SHA-2 e SHA-3:

- O SHA-2, lançado em 2001, introduziu variantes mais seguras e resistentes a ataques.

- O SHA-3, selecionado em 2012, destacou-se pela sua conceção baseada no princípio da esponja, oferecendo uma alternativa robusta e inovadora.

Towards the Future: Current Developments and Emerging Trends (Rumo ao futuro: desenvolvimentos actuais e tendências emergentes):

- Hoje em dia, à medida que a computação quântica avança, a atenção centra-se em algoritmos de hashing quânticos resilientes e adaptáveis.

- Projectos como o BLAKE3 estão a explorar implementações mais eficientes e mais rápidas para responder às exigências da crescente complexidade digital.

Como funciona um Hash no contexto da Blockchain

No ecossistema da cadeia de blocos, o papel do hashing é fundamental para garantir a inalterabilidade e a autenticidade das transacções. Quando uma transação é iniciada, os dados essenciais, como a identificação do remetente, do destinatário e o montante transferido, são submetidos a um algoritmo de hashing específico.

Este algoritmo, muitas vezes baseado em funções criptográficas seguras, gera um hash único que serve como uma espécie de “assinatura digital” para a transação em questão. Este hash torna-se um identificador único, encapsulando todas as informações relevantes da transação numa cadeia alfanumérica aparentemente aleatória.

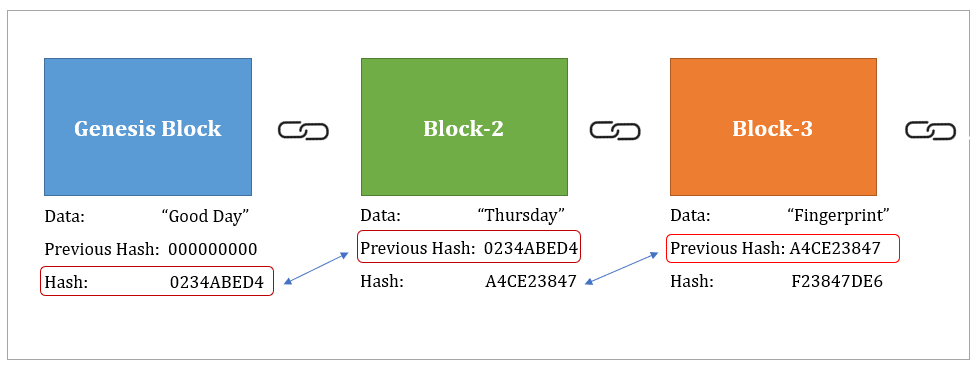

A verdadeira magia acontece quando este hash é incorporado na blockchain. Cada bloco contém não só os detalhes da transação em si, mas também o hash do bloco anterior. Este método de encadeamento, de um bloco para o outro, cria uma estrutura chamada “blockchain”. Neste processo, o hash de cada bloco depende do conteúdo do bloco anterior e do próprio bloco, criando uma ligação inquebrável entre todos os blocos da cadeia.

A imutabilidade da cadeia de blocos e a resistência à manipulação

A ligação sequencial de blocos através de hashes tem implicações significativas para a segurança da cadeia de blocos. Se alguém tentar modificar os dados da transação num bloco específico, o hash associado será completamente alterado. Uma vez que este hash faz parte do bloco seguinte e assim sucessivamente, qualquer tentativa de adulteração afectaria não só o bloco em questão, mas toda a cadeia de blocos.

Esta caraterística de interconexão torna a manipulação de uma transação extremamente difícil e detetável. Para um atacante conseguir alterar uma transação, teria de recalcular o hash desse bloco e de todos os blocos subsequentes. Numa rede descentralizada, em que vários participantes mantêm cópias da cadeia, a deteção de tal manipulação torna-se virtualmente impossível, proporcionando uma camada adicional de segurança e fiabilidade nas transacções da cadeia de blocos.

Irreversibilidade do hash: Proteção absoluta

No centro da segurança da cadeia de blocos e das transacções digitais está a propriedade crucial da irreversibilidade associada aos hashes. A irreversibilidade implica que, uma vez que os dados originais de uma transação tenham sido hash, é impossível reconstruir os dados originais a partir do hash. Este princípio é essencial para salvaguardar a integridade da informação e para proteger contra tentativas de manipulação.

Quando um hash é gerado a partir de dados de transação, qualquer alteração, mesmo que mínima, a esses dados irá gerar um hash completamente diferente. A irreversibilidade do processo impede que um atacante trabalhe de forma inversa, ou seja, partindo do hash para chegar aos dados originais. Isto é essencial para evitar alterações não autorizadas à informação armazenada na cadeia de blocos.

Exemplificação prática:

Para ilustrar esta propriedade, imaginemos uma transação na cadeia de blocos como uma obra de arte. Os dados de transação originais são como as pinceladas individuais que compõem a pintura. O hash resultante, neste caso, seria como tirar uma fotografia de toda a pintura. Se alguém tentar alterar uma única pincelada da pintura, a fotografia resultante, ou o hash, mudará drasticamente.

Imagina que alguém tenta alterar a quantidade de criptomoedas transferidas numa transação. Ao fazê-lo, altera os dados originais e gera um novo hash. No entanto, como o hash está ligado ao bloco e afecta todos os blocos subsequentes, a rede detectará imediatamente a discrepância entre o hash armazenado e o hash recalculado. Esta deteção precoce e a incapacidade de reverter o hash para os dados originais funcionam como um escudo inflexível contra manipulações maliciosas.

Reforçar a segurança global:

A irreversibilidade do hash não é apenas uma caraterística técnica, mas uma base sólida para a confiança nas transacções. Ao garantir que cada alteração gera um novo hash que é único e impossível de desfazer, é estabelecida uma barreira robusta contra a corrupção de informação num ambiente descentralizado. Esta caraterística não só reforça a segurança da cadeia de blocos, como também reforça a confiança na integridade das transacções digitais no vasto e evolutivo panorama das tecnologias emergentes.

Hashes em contratos inteligentes: Automação segura

A integração de funções hash em contratos inteligentes representa um avanço significativo na automação e segurança dentro do ecossistema blockchain. Estes contratos, essenciais para a execução de acordos descentralizados, tiram partido da propriedade única dos hashes para garantir a integridade e a execução sem descontinuidades de condições pré-definidas.

Num contrato inteligente é necessário verificar e fazer cumprir as condições acordadas. Os hashes entram em ação ao representarem de forma única e segura os termos e detalhes do contrato. Ao gerar um hash a partir destas condições, qualquer alteração no contrato resultaria numa mudança drástica no hash, alertando assim a rede para possíveis manipulações.

Exemplos práticos:

- Verificação de identidade:

- Nos contratos inteligentes que envolvem transacções financeiras, os hashes são utilizados para garantir a identidade das partes envolvidas. As informações sobre a identidade podem ser codificadas e armazenadas na cadeia de blocos, proporcionando um método de verificação seguro e privado.

- Condição de pagamento:

- Nos contratos que envolvem pagamentos, um hash do montante e das condições de pagamento é armazenado na cadeia de blocos. Quando as condições especificadas são cumpridas, o contrato é automaticamente executado, libertando o pagamento de forma segura e sem necessidade de intermediários.

- Gestão da oferta:

- Nos contratos relacionados com a cadeia de abastecimento, os hashes podem representar os pormenores da cadeia, como a origem dos produtos ou a data de entrega. Quaisquer alterações a estes detalhes geram um novo hash, garantindo a transparência e a integridade da informação.

A história e a aplicação das funções hash na blockchain revelam uma ferramenta essencial que evoluiu para desempenhar um papel fundamental na segurança, integridade e eficiência das transacções digitais.